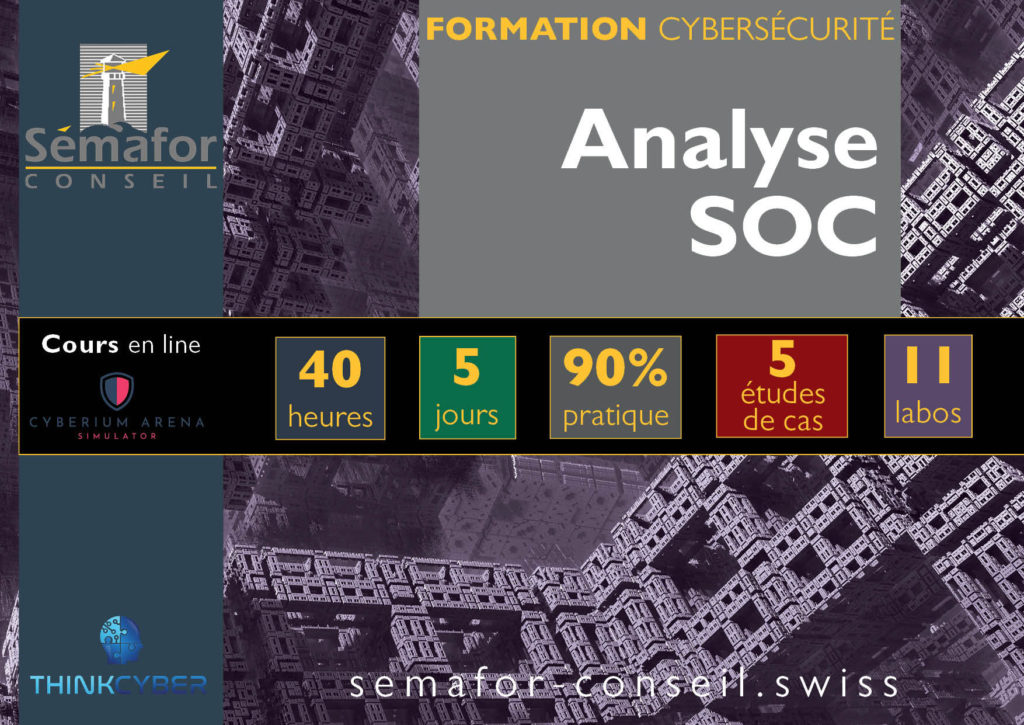

Analyse SOC

5 jours en ligne

De nos jours, un Centre des Opérations de Sécurité (SOC) devrait avoir tout ce qui est nécessaire afin de monter une défense efficace dans un service IT. Le SOC inclut une large gamme d’outils de détection et prévention sophistiqués, de reporting et de renseignement ainsi qu’une équipe de professionnels IT compétents.

Le cours Analyse SOC est conçu pour les services des opérations afin d’implémenter une solution SOC. Le cours permet l’acquisition des compétences et méthodes nécessaires pour son implémentation. Le cours forme le participant à tous les aspects d’une équipe SOC performante.

Ce cours s’adresse aux :

- Informaticiens qui débutent ou évoluent vers la Cybersécurité avec des acquis en réseau

- Personnes impliquées dans la politique interne de sécurité de l’information

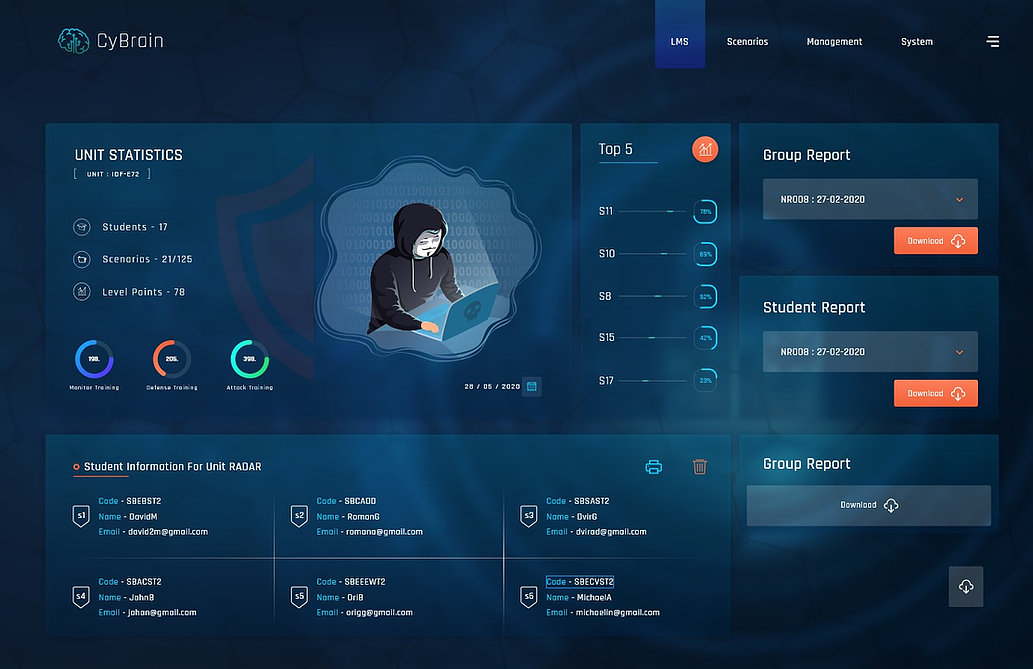

Cyberium Arena

Le CYBERIUM ARENA est un système d’apprentissage et de simulation en ligne performant qui forme les participants à l’utilisation d’un panel d’outils varié, en ligne, qui permettent d’identifier les types d’attaques et d’y répondre rapidement comme de mettre en place une protection appropriée.

Etudes de cas réels

Recevez les dates de ce cours ou proposez des dates en nous contactant :

Sur le même sujet :

Le cours Traque aux menaces permet de compléter celui d’Analyse SOC par la pratique sur des cas réels de gestion pro-active des menaces.

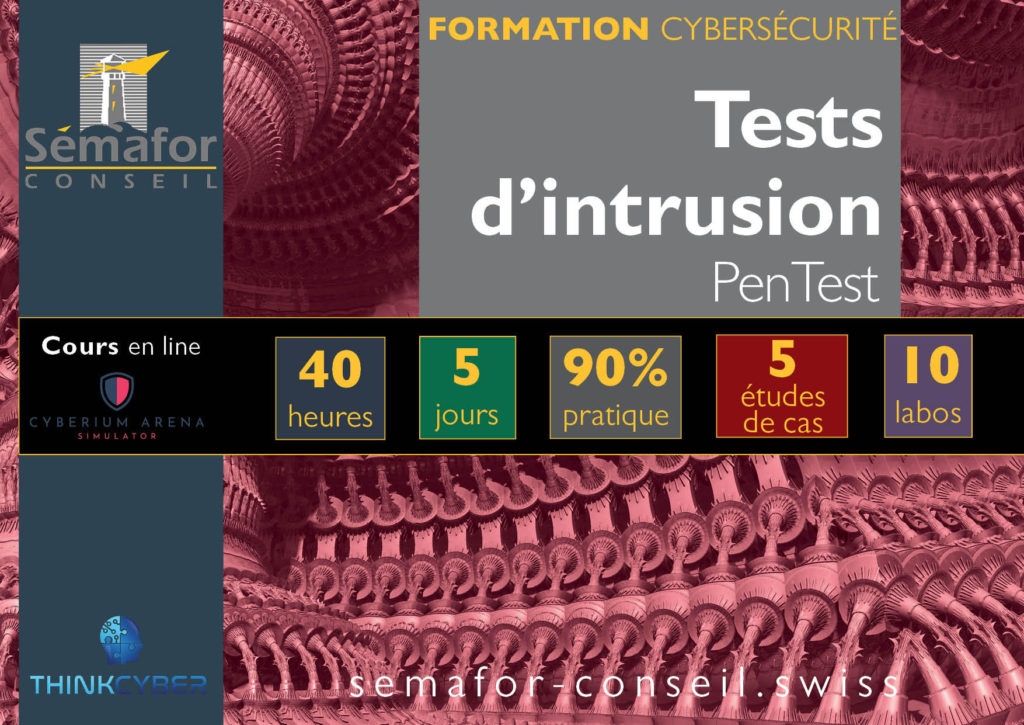

Le cours Tests d’intrusion (PenTest) complète l’analyse SOC par l’acquisition de compétences pratiques sur l’analyse et la recherche permanente d’intrusion.